数安条例百问60、61:关于征得主管部门同意要求及云安全评估要求

小贝案语

11月14日,国家互联网信息办公布了《网络数据安全管理条例(征求意见稿)》。为此,小贝说安全设立《网络数据安全管理条例(征求意见稿)》(后文简称《条例》)解读专栏,以百问百答的形式对《条例》进行系列解读。

需要指出,这些解读只是专家个人观点,不代表官方意见;且这些解读针对的是征求意见稿,未来条文本身可能会发生变化,不排除会有新增和删除。

对应条款

第三十三条 数据处理者共享、交易、委托处理重要数据的,应当征得设区的市级及以上主管部门同意,主管部门不明确的,应当征得设区的市级及以上网信部门同意。

解读

数据处理者共享、交易、委托处理重要数据,以及向境外提供重要数据,意味着重要数据将转移到新的数据处理者,故需要满足一系列特定的要求。《条例》第三十二条已经规定,开展这些活动前要进行风险评估,以判断是否有必要共享、交易、委托处理或向境外提供重要数据。

上述要求也适用于个人信息。但鉴于《个人信息保护法》已经在第五十五条规定了“个人信息保护影响评估”,故《条例》未再对个人信息的相关要求进行重复。

然而,除上述规定外,鉴于重要数据直接关系国家安全,仅仅在事前进行自评估是不够的,故《条例》提出,还需要主管部门审批同意,这是《条例》第三十三条的立法目的。

但《条例》第三十三条为什么没有包括“向境外提供重要数据”的情况呢?这是因为,2021年10月29日,国家互联网信息办对《数据出境安全评估办法》征求意见,其第十条规定,国家网信部门受理(数据出境)申报后,组织行业主管部门、国务院有关部门、省级网信部门、专门机构等进行安全评估。涉及重要数据出境的,国家网信部门征求相关行业主管部门意见。

这意味着,《数据出境安全评估办法(征求意见稿)》不要求在数据出境前由数据处理者向主管部门申请批准,而是规定由国家网信部门在评估过程中征求行业主管部门意见。因此,《条例》第三十三条如果纳入“向境外提供重要数据”的情况,会直接与《数据出境安全评估办法(征求意见稿)》产生冲突。

但如果单独将“向境外提供重要数据”排除在外,又会产生逻辑上的不一致。毕竟,就数据处理者变化而言,共享、交易、委托处理与向境外提供重要数据并无本质区别。虽然《条例》的法律位阶高于《数据出境安全评估办法(征求意见稿)》,但两者毕竟是同一个部门起草的,尚需在内部进一步协调。

需要指出,《条例》第十二条规定,数据处理者向第三方提供个人信息,或者共享、交易、委托处理重要数据的,应当留存个人同意记录及提供个人信息的日志记录,共享、交易、委托处理重要数据的审批记录、日志记录至少五年。这里的“审批记录”即为第三十三条的主管部门审批意见。但此处出现了一个顺序倒置问题,属于瑕疵,后续有必要进行修改。

对应条款

第三十四条 国家机关和关键信息基础设施运营者采购的云计算服务,应当通过国家网信部门会同国务院有关部门组织的安全评估。

解读

《条例》第三十四条是将国家网信部门近年来牵头实施的云计算安全评估制度上升为法规的规定,其有两个特点:

一是延续了原有的对国家机关“上云”的规定。原有的规定中,国家机关“上云”应当强制通过安全评估。

二是将关键信息基础设施“上云”时的安全评估由“自愿”改为“强制”。原有的规定中,并未要求关键信息基础设施上云时必须通过安全评估。

一、国家对云安全监管政策是什么?

2014年12月30日,中央网信办印发了《关于加强党政部门云计算服务网络安全管理的意见》(中网办发文〔2014〕14号)。文件要求,中央网信办会同有关部门建立云计算服务安全审查机制,对为党政部门提供云计算服务的服务商,参照有关网络安全国家标准,组织第三方机构进行网络安全审查,重点审查云计算服务的安全性、可控性。党政部门采购云计算服务时,应逐步通过采购文件或合同等手段,明确要求服务商应通过安全审查。

这一文件的出台,标志着我国正式建立云计算服务安全管理制度。该制度的重点,是要求党政部门使用的云必须经过中央网信办牵头组织的安全审查。

2019年7月2日,中央网信办、国家发展改革委、工业和信息化部、财政部联合印发了《云计算服务安全评估办法》(2019年第2号)。文件的目的是为了提高党政机关、关键信息基础设施运营者采购使用云计算服务的安全可控水平,降低采购使用云计算服务带来的网络安全风险,增强党政机关、关键信息基础设施运营者将业务及数据向云服务平台迁移的信心。云计算服务安全评估的实质,是依据云服务商申请,对面向党政机关、关键信息基础设施提供云计算服务的云平台进行的安全评估。

二、如何理解两个政策文件的关系?

《云计算服务安全评估办法》将云计算服务安全审查制度升级为了云计算服务安全评估制度,且将评估范围从党政部门使用的云扩大到了关键信息基础设施和党政部门使用的云。

但《云计算服务安全评估办法》没有取代《关于加强党政部门云计算服务网络安全管理的意见》。后者依然有效,党政部门使用的云必须强制通过安全评估。

需要指出,《云计算服务安全评估办法》本身没有强制要求关键信息基础设施使用的云必须通过评估。直至本次起草《条例》,方将该要求调整为强制。

三、云安全评估流程和机制建设进展怎么样?

《关于加强党政部门云计算服务网络安全管理的意见》提出,中央网信办会同有关部门建立云计算服务安全审查机制。为此,2015年7月,中央网信办会同国家发展改革委、工业和信息化部、财政部成立了党政部门云计算服务网络安全管理协调组,聘请网络安全和信息化领域专家成立了党政部门云计算服务网络安全管理专家组。

《云计算服务安全评估办法》印发后,上述工作机制进行了升级调整。国家互联网信息办公室会同国家发展改革委员会、工业和信息化部、财政部建立了云计算服务安全评估工作协调机制,负责审议云计算服务安全评估政策文件,批准云计算服务安全评估结果,协调处理云计算服务安全评估有关重要事项。

云计算服务安全评估工作协调机制办公室设在国家互联网信息办公室网络安全协调局。

云计算服务安全评估主要包括申报、受理、专业技术机构评价、云计算服务安全评估专家组综合评价、云计算服务安全评估工作协调机制审议、国家互联网信息办公室核准、评估结果发布、持续监督等环节。

根据文件精神,协调机制办公室受理云服务商申请后,组织专业技术机构参照国家有关标准对云平台进行安全评价。目前,专业机构共有4家:中国信息安全测评中心、国家信息技术安全研究中心、中国信息通信研究院、中国电子技术标准化研究院。根据工作需要,目前正在增加新的专业机构。

协调机制办公室在专业技术机构安全评价基础上,组织云计算服务安全评估专家组进行综合评价。目前,专家组共包含25名专家。

云计算服务安全评估专家组的建议经协调机制审议通过后,协调机制办公室按程序报国家互联网信息办公室核准,批准后由办公室发布。云计算服务安全评估结果有效期为3年。

四、国家云安全监管政策与广受关注的网络安全审查有什么关系?

由于“滴滴”事件,目前社会各界对网络安全审查特别是其中的数据安全相关内容十分关心。那么,云计算服务安全评估与网络安全审查什么关系?

最初建立制度时,《关于加强党政部门云计算服务网络安全管理的意见》已经明确,“统一组织党政部门云计算服务网络安全审查”“中央网信办会同有关部门建立云计算服务安全审查机制”。显然,这就是一种审查制度。

此后,虽然这项制度升级到了云计算服务安全评估,但其同网络安全审查一样,始终高度关注安全可控。因此,可以认为云计算服务安全评估是一种广义的网络安全审查,只不过其流程另由《云计算服务安全评估办法》来规定。与《网络安全审查办法》所不同的是,云计算服务安全评估确实是一种白名单制度。

无论是网络安全审查,还是云计算服务安全评估,技术支撑机构都是中国网络安全审查技术与认证中心。

五、目前通过评估的云平台有哪些?对这些平台的使用有倾向性吗?

截至2019年4月,云计算服务安全审查机制共审查通过16个云计算服务平台。此后,审查制度上升为评估制度,故此数字未再变化。

截至2021年10月,云计算服务安全评估机制共评估通过57个云计算服务平台。

所有通过审查或评估的云平台名单,都可以在中央网信办官网上进行查阅。

(http://www.cac.gov.cn/2019-04/24/c_1121635729.htm)

(http://www.cac.gov.cn/2021-10/09/c_1635374183514549.htm)

前期已经通过党政部门云计算服务网络安全审查的云平台,视同已通过云计算服务安全评估,不需要再重新申请。

根据云计算服务安全评估政策精神,所有通过审查或评估的云平台,都可以供党政部门、关键信息基础设施运营者根据实际需要选择采用,没有倾向性。

六、云安全评估主要关注哪些方面?

云计算服务安全评估的重点评估内容是:

(一)云平台管理运营者(以下简称“云服务商”)的征信、经营状况等基本情况;

(二)云服务商人员背景及稳定性,特别是能够访问客户数据、能够收集相关元数据的人员;

(三)云平台技术、产品和服务供应链安全情况;

(四)云服务商安全管理能力及云平台安全防护情况;

(五)客户迁移数据的可行性和便捷性;

(六)云服务商的业务连续性;

(七)其他可能影响云服务安全的因素。

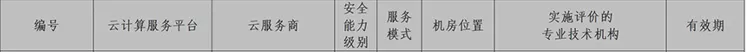

社会上常常使用“某某公司通过了云评估”或者“某某云”通过了云评估。实际上,这种表述是不科学的。云计算服务安全评估,对象是位于某个物理位置的具体的云平台,而不是某个云服务商(公司)。这意味着,不能说某公司或者某公司的云通过了安全评估,而只能说某个地方的某个云通过了安全评估。同一个公司在A地的云通过了评估,不等于其在B地、C地的云也通过了评估。

为此,中央网信办官网公布的已通过评估的云平台名单中,明确列出了“机房位置”。

七、云安全国家标准制定和实施情况怎么样?

目前,为了支撑云计算安全审查和评估工作,国标委已经印发了三部国家标准:GB/T 31167-2014《云计算服务安全指南》、GB/T 31168-2014《云计算服务安全能力要求》和GB/T 34942《云计算服务安全能力评估方法》。

《云计算服务安全指南》前者面向云的客户(例如党政部门),提出了使用云计算服务时的安全管理要求,指导政府部门等做好采用云计算服务的前期分析和规划,选择合适的云服务商,对云计算服务进行运行监管,考虑退出云计算服务和更换云服务商的安全风险。

《云计算服务安全能力要求》面向云服务商,描述了以社会化方式为客户提供云计算服务时,云服务商应具备的信息安全技术和管理能力要求。具体包括系统开发与供应链安全、系统与通信保护、访问控制、配置管理、维护、应急响应与灾备、审计、风险评估与持续监控、安全组织与人员、物理与环境安全等要求。

《云计算服务安全能力评估方法》提出了如何评价云服务商符合《云计算服务安全能力要求》的流程和有关方法。

根据实践需要、技术进步、政策法规制定实施等情况,目前上述三部国家标准正在修订。修订的主要方向是三个:一是落实近年来新出台的一批法律法规特别是数据安全方面法律法规的要求;二是考虑关键信息基础设施业务上云的安全需求(三项标准最初制定时仅面向党政部门,因当时的云计算服务安全审查制度只规范党政部门业务上云);三是反映云计算技术最近进展和相应的安全需求。

相关文章:

数安条例百问15、16、17、18、19:关于数据处理者安全保护义务

数安条例百问27、28、29、30:关于“一般要求”中的几个特定考虑

数安条例百问46、47、48:关于生物特征应用和一百万人以上个人信息处理者的适用

数安条例百问55、56、57、58、59:关于年度评估与对外提供数据的风险评估

数安条例百问60、61:关于征得主管部门同意要求及云安全评估要求

数安条例百问66、67、68:关于数据出境的单独同意、评估条件与国际协议

数安条例百问74、75、76、77、78:关于平台规则、隐私政策和算法策略